Gruppen av hacker som står bak distribusjonen Roaming Mantis malware, oppdaterte Android-versjonen av skadelig programvare til å inkludere en DNS-konverterer

Metoden hans DNS-veksler endrer DNS-innstillinger på sårbare WiFi-rutere for å spre infeksjonen til andre enheter.

Av september 2022, la sikkerhetsforskere merke til at gruppen av hackere bak skadelig programvare av "Roaming Mantis”, fortsatte de med å distribuere en ny versjon av skadelig programvare Wroba.o/XLoader på Android, som oppdager sårbare WiFi-rutere basert på deres modell, og endrer deres DNS.

Skadevaren oppretter deretter en forespørsel HTTP å tukle med DNS-innstillingene til en sårbar WiFi-ruter, slik at tilkoblede enheter blir omdirigert til ondsinnede nettsteder som er vert for phishing-skjemaer eller dropper Android-skadevare.

Den nye varianten av skadelig programvare Wroba.o/XLoader for Android oppdaget av dem Kaspersky-forskere, den som har overvåket Mantis' kringkastingsaktivitet i årevis. Kaspersky forklarer at Roaming Mantis bruker sin metode DNS-kapring i hvert fall siden 2018, men det nye elementet i den nylige utgivelsen er at skadelig programvare retter seg mot bestemte rutere.

Den siste kampanjen som bruker denne oppdaterte skadelige programvaren retter seg mot spesifikke modeller av WiFi-rutere som hovedsakelig brukes i Sør-Korea. Hackere kan imidlertid endre det når som helst for å inkludere andre rutere som vanligvis brukes i andre land.

Denne tilnærmingen lar dem utføre mer målrettede angrep og kompromittere kun spesifikke brukere og områder, og unngå gjenkjenning i alle andre tilfeller.

Tidligere Roaming Mantis-angrep rettet mot brukere fra Japan, Østerrike, Frankrike, Tyskland, Tyrkia, Malaysia og India.

En ny ruter DNS-løser

Dens siste utgaver Roaming Mantis bruk SMS-phishing-tekster (smishing) for å dirigere mål til et ondsinnet nettsted.

Hvis brukerens enhet er Android, vil den be brukeren om å installere en ondsinnet APK, som er lastet med malware Wroba.o/XLoader, mens det er i strid med brukerne Apple iOS, vil landingssiden omdirigere brukere til en phishing-side som prøver å stjele legitimasjon.

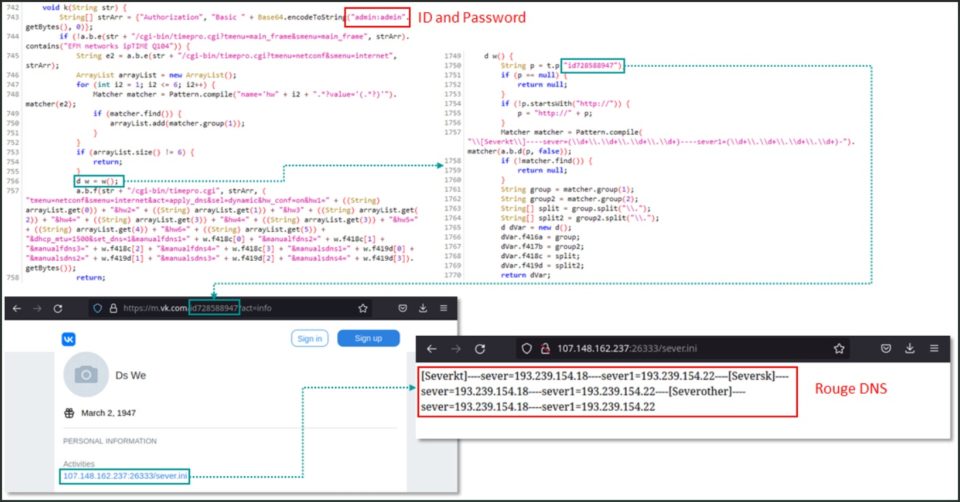

Når skadelig programvare XLoader er installert på offerets Android-enhet, får den standard gateway-IP-adresse fra den tilkoblede WiFi-ruteren, og prøver deretter å få tilgang til ruterens admin-meny ved å bruke et standardpassord for å finne enhetsmodellen.

XLoader har nå funksjoner 113 hardkodede strenger med kode som brukes til å undersøke spesifikke modeller av WiFi-rutere – og hvis en match blir funnet, fortsetter skadelig programvare med å hacke DNS ved å endre ruterens innstillinger.

Η Kaspersky opplyser at DNS-veksler bruker standard legitimasjon (admin / admin) for å få tilgang til ruteren, og deretter gjøre endringer i DNS-innstillingene ved å bruke forskjellige metoder avhengig av modellen som er oppdaget.

Analytikere forklarer også at DNS-serveren som brukes av Roaming Mantis, endrer kun visse domenenavn til bestemte landingssider når de åpnes fra en smarttelefon.

Spredning av infeksjon

Med DNS-innstillingene på ruteren nå endret, når andre Android-enheter kobler til WiFi-nettverket, vil de automatisk bli omdirigert til den ondsinnede landingssiden og bedt om å installere skadelig programvare.

Dette faktum skaper en konstant strøm av infiserte enheter for ytterligere å hacke andre rene WiFi-rutere i offentlige nettverk, og betjener et stort antall mennesker i landet.

Η Kaspersky advarer om at denne funksjonen gir Roaming Mantis-teamet muligheten til å utvide farlig, slik at skadelig programvare kan spre seg ukontrollert.

Selv om det ikke er noen landingssider på USA og Roaming Mantis ser ikke ut til å aktivt målrette rutermodeller som er i bruk i landet, statistikken Kaspersky vise at 10 % av alle XLoader-ofre er i USA.

Brukere kan beskytte seg mot angrepene Roaming Mantis unngå å klikke på lenker mottatt via SMSer imidlertid enda viktigere unngå å installere en APK utenfor Google Play-butikken.

Ikke glem å følge den Xiaomi-miui.gr på Google Nyheter å bli informert umiddelbart om alle våre nye artikler! Hvis du bruker RSS-leser, kan du også legge til siden vår på listen din ved å følge denne lenken >> https://news.xiaomi-miui.gr/feed/gn

Ikke glem å følge den Xiaomi-miui.gr på Google Nyheter å bli informert umiddelbart om alle våre nye artikler! Hvis du bruker RSS-leser, kan du også legge til siden vår på listen din ved å følge denne lenken >> https://news.xiaomi-miui.gr/feed/gn

Følg oss på Telegram slik at du er den første til å lære alle våre nyheter!