kinesiske hackere statsfinansierte presenteres som representanter for programvarebeskyttelsesselskapet McAfee for å svindle høyprofilerte mål med sikte på å laste ned skadelig programvare.

Τjuni i fjor, hennes sikkerhet Google rapporterte at 31. APT rettet mot presidentkampanjen hans Joe Biden, for å bryte de personlige kontoene til dets ansatte ved å sende e-postfisking. Ifølge selskapet ser alle anstrengelser ut til å ha mislyktes.

I en oppdatering om gruppens aktiviteter 31. APT, Google oppdaget lenker som ble sendt på e-post og designet for å laste ned skadelig programvare gjennom Github-plattformen. Det spesifikke malware ble opprettet ved hjelp av programmeringsspråket Python. Hackerne hadde da muligheten til å kontrollere koden ved å bruke den gratis sky lagringstjeneste, Dropbox.

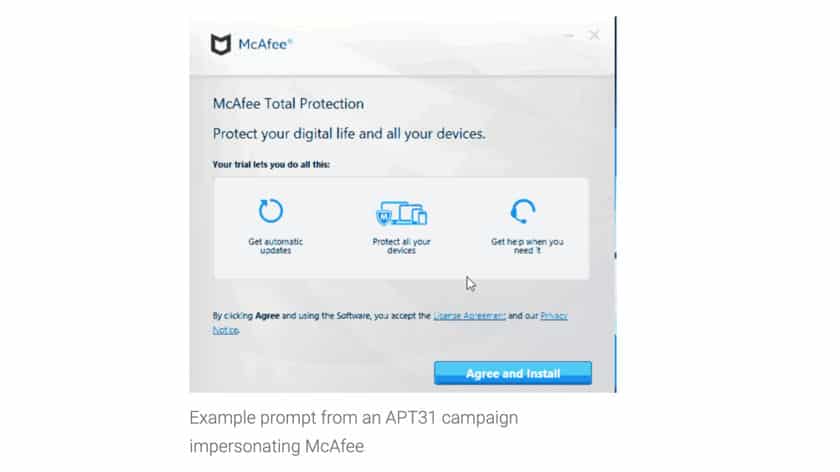

Ο Huntley referert til en e-fisketeknikk som brukes av 31. APT i henhold til den presenteres som leverandør av McAfee virusbeskyttelsesselskap.

En ganske misvisende taktikk ettersom den bruker et velkjent navn relatert til cybersikkerhet. Statsfinansierte hackere utgir seg ofte for å være store internett- og programvareleverandører for å lure ofrene sine til å spre skadelig programvare e-post.

Google har noen anti-phishing-beskyttelsestiltak, og hvis den oppdager en slik trussel, vil den advare brukeren om forsøket, og informere dem om at en utenlandsk regjering kan stå bak angrepet.

I følge Huntley, Google delte sin informasjon om sine finansierte angrep APT 31 med FBI. Forrige måned, den Microsoft Han sa også at den samme gruppen forsøkte å infiltrere valgkampen hans Biden og minst én av disse personene hadde tidligere vært knyttet til administrasjonen hans Trump. Deres mål er tjenestemenn, akademikere og organisasjoner som arbeider med internasjonale anliggender.

"Vi oppdaget tusenvis av angrep fra zirkonium (APT 31) mellom mars og september 2020, hvor nesten 150 skapte farlige situasjoner for brukere", sa Microsoft på det tidspunktet uten å utdype ytterligere detaljer.