Selv om Xiaomis sikkerhetsapp er ment å beskytte enhetene og brukerdataene, kunngjorde Check Point-forskere tidligere i dag at appen gjorde det motsatte.

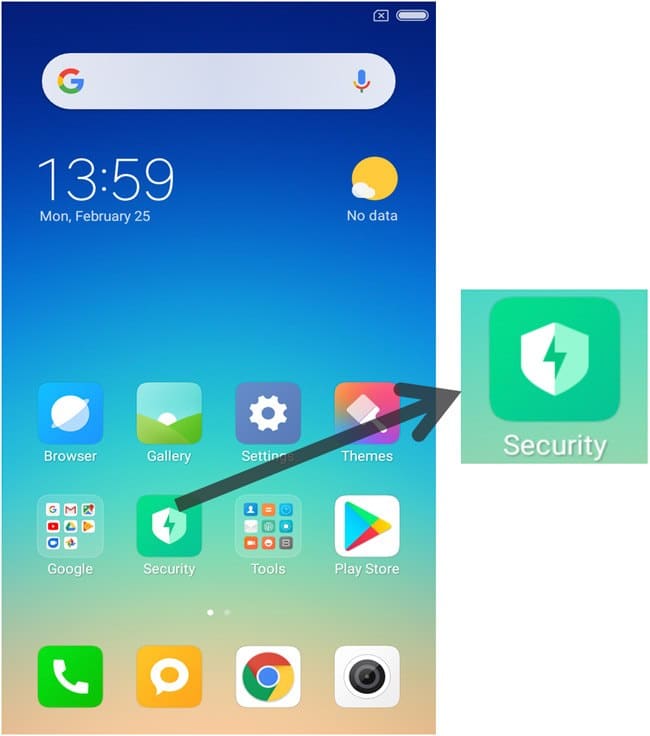

Η søknad kalt Vaktleverandør, bruker antivirusskannere fra Avast, AVL og Tencent for å oppdage mulig skadelig programvare. Ondsinnet programvare på Android kan finne forskjellige måter å komme inn på enheten på, og det er ingen overraskelse det Xiaomi forhåndsinstallerer den Vaktleverandør på alle telefonene hennes.

Men dets forskere Check Point fant en stor sikkerhetsfeil med applikasjonen og oppdateringsmekanismen.

Ifølge hennes forsker Check Point, Slava Makkaveev, mottar vaktleverandøren oppdateringer over en usikker HTTP-tilkobling. Dette betyr at noen hackere enkelt kan endre oppgraderingskilden fra Avast Update, og importere skadelig programvare gjennom et angrep mann-i-midten (MITM), så lenge det var på samme Wi-Fi-nettverk som deres potensielle ofre.

Et eksempel på et MITM-angrep er aktiv spionasje, som innebærer at en inntrenger etablerer en uavhengig forbindelse med et offer. Offeret mener at han sender meldinger til en legitim tredjepart, mens inntrengeren faktisk overvåker meldingene deres og endrer dem.

I tillegg til skadelig programvare, Makkaveev sa at angriperne også kunne bruke angrep mann-i-midten (MITM) å infiltrere løsepengevare eller overvåke applikasjoner. Angripere kan til og med lære navnet på oppdateringsfilen for å få programvaren deres til å se så ufarlig ut som mulig.

Fordi det Vaktleverandør er forhåndsinstallert på Xiaomi-telefoner, har millioner av enheter den samme sikkerhetsfeilen. Den gode nyheten er at Xiaomi er klar over dette og har jobbet med Avast for å fikse det.

[the_ad_group id = ”966 ″]