Brukere som har installert den skadelige applikasjonen kalt "2FA Autentisering", De bør slette den umiddelbart fra enheten sin, ettersom den er lastet med Vultur stjeler malware.

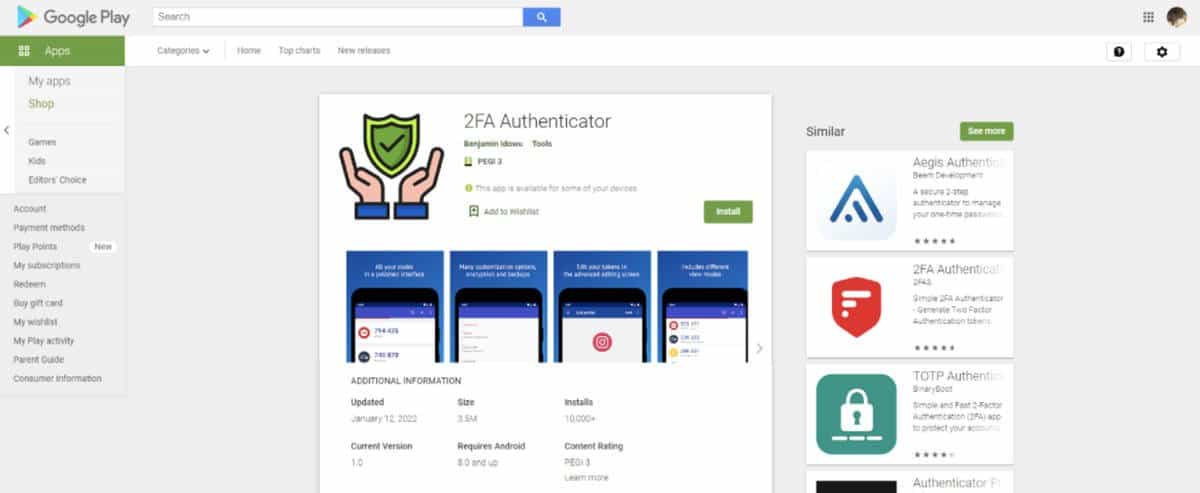

Αforble tilgjengelig i mer enn to uker, en ondsinnet tofaktorautentiseringsapplikasjon (2FA) ble fjernet fra Google Play – men ikke før det går ned mer enn 10.000 ganger. Applikasjonen, som er fullt funksjonell som 2FA Authenticator (tofaktorautentisering), men kommer lastet med Vultur-tyver malware som tar sikte på å stjele økonomiske data.

Brukere med den ondsinnede applikasjonen, som direkte kalles "2FA Autentisering", rådes av forskerne prærie slett den umiddelbart fra enheten deres, siden de fortsatt er i faresonen - både fra tyveri av påloggingsdetaljer på bankkontoer og fra andre angrep som er muliggjort av utvidede autorisasjoner mottatt av applikasjonen, og omgår kontrollen av lisenser av Android-systemet .

Skaperne av denne farlige applikasjonen har forkledd den som en tilsynelatende uskyldig og nyttig applikasjon, ved å bruke deler av koden fra Aegis Authenticator, men legger til ulike ondsinnede moduler, og klarer å spre seg gjennom det Google Play uten å være lett å identifisere, ifølge en Pradeo-rapport som ble utgitt sist torsdag.

Som et resultat har denne farlige applikasjonen vellykket forkledd seg som et uskyldig autentiseringsverktøy, opprettholder en lav risikoprofil og lurer brukere som trodde de hadde installert en applikasjon som ville beskytte dem mot brudd på påloggingsdata de beholder i bankene.

Når den er lastet ned, installeres applikasjonen Vultur bank trojaner, som stjeler finans- og bankdata på den kompromitterte enheten – men kan gjøre mye mer.

Skadevare Vultur fjerntilgang trojaner (RAT) ble først identifisert av analytikerne Trusselstoff mars i fjor, og var den første i sitt slag som ble tatt i bruk keylogging og skjermfangst som hovedtaktikken for tyveri av bankdata, som lar Hackers-teamet automatisere og forbedre legitimasjonsinnsamlingsprosessen.

Når enheten er fullstendig kompromittert, installerer applikasjonen den Gribb, en avansert og relativt ny type skadelig programvare som hovedsakelig retter seg mot nettbankapplikasjoner, og som enkelt og uten at brukeren er klar over det, kan stjele bankkontoopplysningene deres og annen kritisk finansiell informasjon, heter det i rapporten.

Hennes team prærie uttalte at mens forskerne sendte inn sin avsløring om faren ved denne søknaden i Google Play, men den ondsinnede applikasjonen 2FA Autentisering som var lastet med banktrojanen forble tilgjengelig på Google Play-butikken for mer enn 15 dager, noe som får ofrene til å falle 100 tusen brukere som klarte å laste den ned fra Google App Store.

FORSIKTIG:

Hvis du er en av dem som har lastet ned denne farlige applikasjonen, bør du umiddelbart etter å ha slettet den fra enheten din, noe som bør gjøres umiddelbart, også endre alle kodene du har oppgitt på bankkontoene dine, for ikke å finne deg selv i foran ubehagelige overraskelser.

Ikke glem å følge den Xiaomi-miui.gr på Google Nyheter å bli informert umiddelbart om alle våre nye artikler! Hvis du bruker RSS-leser, kan du også legge til siden vår på listen din ved å følge denne lenken >> https://news.xiaomi-miui.gr/feed/gn

Ikke glem å følge den Xiaomi-miui.gr på Google Nyheter å bli informert umiddelbart om alle våre nye artikler! Hvis du bruker RSS-leser, kan du også legge til siden vår på listen din ved å følge denne lenken >> https://news.xiaomi-miui.gr/feed/gn